ساختار امنیت در داینامیک 365

در این مقاله نگاهی به ساختار امنیت نرم افزار مایکروسافت داینامیک 365 خواهیم داشت و پروتکلهای استفاده شده در آن را بررسی خواهیم کرد.

سازوکار امنیت در داینامیک 365 چگونه است؟

مایکروسافت داینامیک 365 یک مدل امنیتی فراهم میکند که از یکپارچگی دادهها و حریم خصوصی محافظت، و دسترسی به دادهها را مدیریت خواهد کرد.

مدلهای استفاده شده به شرح زیر است:

1- دسترسی کاربران به سطوحی از اطلاعات لازم که برای انجام کارهای خود نیاز دارند.

2- دستهبندی کاربران بر اساس نقش و محدود کردن دسترسی آنها بر اساس نقشها.

3- به اشتراک گذاری دادهها تا کاربران و تیمها بتوانند به اطلاعات دسترسی پیدا کنند.

4- جلوگیری از دسترسی کاربر به دادههایی که کاربر، مالک آنها نبوده یا برای او به اشتراک گذاشته نشده است.

لایههای متعددی برای مدل امنیتی Dynamics 365 وجود دارد که به کاربران اجازه میدهد دسترسی به دادههای خود را به روش ساختاری و منطقی محدود کنند تا حریم خصوصی رعایت شود.

با ایجاد واحدهای تجاری (business unit)، تنظیمات امنیتی را میتوان به بخشهای مختلف یک سازمان تعمیم داد که به این ترتیب سازمانها میتوانند اطلاعات را بین بخشها یا شرکتهای تابعه کسبوکار جدا سازند. به عنوان مثال، میتوان برای هر یک از واحدهای بازاریابی، فروش، خدمات و بخشهای مالی محدودیتهایی قائل شد تا دسترسی به اطلاعات خاص تنها به کسانی که به آن نیاز دارند محدود شود.

سازمانها در داخل این واحدهای تجاری میتوانند حسابهای کاربری شخصی ایجاد کنند. از طرفی کاربران میتوانند با کسانی که نیاز به امتیازات امنیتی مشابهی دارند در یک گروه قرار گیرند که در نتیجه آن، این تنظیمات امنیتی به گروههای زیادی از کاربران اعمال شود.

بیشتر بخوانید: نرم افزار CRM

در تنظیمات امنیتی داینامیک 365 چند معیار کلیدی وجود دارد:

نقش (role): موقعیت کاربر درون کسبوکار مشخص میشود. معمولا موقعیتهای شغلی مانند مدیر فروش، هماهنگ کننده خدمات مشتری، مدیر IT و غیره در این طبقهبندی قرار میگیرند. امتیازات امنیتی اختصاص داده شده به هر نقش توسط عملیات و اطلاعات مورد نیاز برای انجام این نقش تعیین میشود.

موجودیت (Entity): بخشی از پایگاه داده داینامیک 365 است که میتواند یک رکورد مشتری، یک حساب کاربری یا یک کمپین بازاریابی باشد.

حق دسترسی (Access rights): در امنیت مبتنی بر نقش استفاده میشود و حق دسترسی کاربر را مشخص میکند. به عنوان مثال، یک کاربر فقط میتواند حق دسترسی به اشخاصی داشته باشد که در حوزه اختیارات او قرار دارند یا ممکن است به اشخاص موجود در واحد تجاری خود دسترسی داشته باشند.

امتیازات کاربر (User privileges): در امنیت مبتنی بر رکورد استفاده میشود، که کاربر چه اعمالی میتواند بر روی یک رکورد انجام دهد، به عنوان مثال، اعمالی مانند ویرایش، حذف یا به اشتراکگذاری با سایر کاربران.

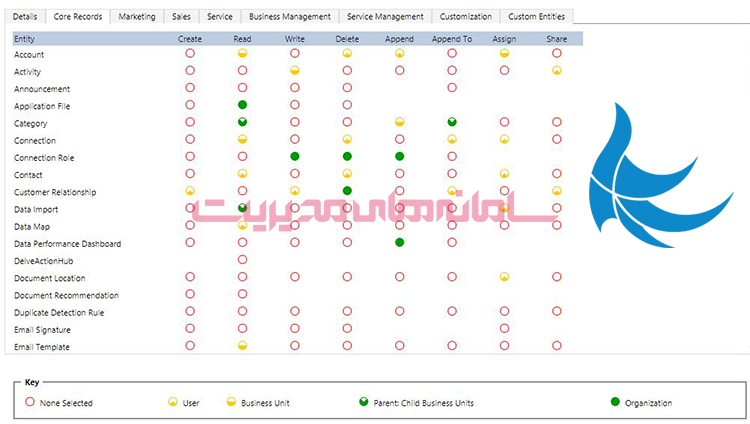

امنیت مبتنی بر نقش کاربر (role-based security)

درون خود داینامیک 365، امنیت توسط سرپرستان مدیریت میشود، که میتواند دقیقا همان چیزی را که دادهها و عملیات هر کاربر به آن دسترسی دارند، بر اساس موقعیتهایشان تعیین کند. مدل امنیت مبتنی بر نقش به این معنی است که کاربران فقط به اطلاعات و فرآیندهای لازم برای انجام کار خود احتیاج دارند و دسترسی به اطلاعات را بر اساس نیاز به آنها داده میشود.

در هر نقش امنیتی، سطوح مختلف حق دسترسی میتواند به انواع رکوردها اختصاص داده شود که به مدیران اجازه میدهد کنترل دقیق آنچه را که کاربر میتواند با هر یک از اشیاء خاص و در کدام بخشها انجام دهد داشته باشند.

حق دسترسی به پنج سطح تقسیم میشود:

هیچ کدام (None): هیچ دسترسی مجاز نیست.

پایه (Basic) (به عنوان User نامیده میشود): دسترسی کاربر به سوابق و موجودیتهایی که مالک آنهاست، با آنها یا تیم آنها به اشتراک گذاشته میشود. این سطح دسترسی معمولا به نمایندگان فروش و خدمات داده میشود.

محلی (local) (به عنوان Business Unit نامیده میشود): local سطح بعدی از Basic است و به امتیازات دسترسی عمومی اضافه میکند. در دسترسی محلی، به کاربر اجازه داده میشود تا به تمام اشخاص را در واحد کسبوکار خود دسترسی داشته باشد. معمولا این سطح دسترسی برای مدیران دارای مجوز بیش از واحد تجاری خود است.

عمیق (Deep): سطح بعدی از محلی است و به امتیازات دسترسی local و basic اضافه میکند. سطح عمیق به کاربران امکان دسترسی به تمام نهادهای درون واحد کسبوکار خود و تمام واحدهای تجاری سلسله مراتب زیرمجموعه را میدهد. معمولا این دسترسی به مدیران دارای اختیار بر تمام واحدهای تجاری اختصاص داده میشود.

سازمانی (Global): بیشترین سطح دسترسی موجود است و شامل تمام امتیازات دسترسی عمیق، محلی و پایه به کاربران در سراسر سازمان، بدون در نظر گرفتن مالکیت است. این سطح دسترسی معمولا به مدیرانی که دارای اختیارات در کل سازمان هستند داده میشود.

برخی از نقشهای امنیتی از پیش تعیین شده در Dynamics 365 مانند مدیر سیستم، توسعهدهنده سیستم، مدیر بازاریابی و کارشناس فروش وجود دارد که میتواند به کاربران اعمال شود. با این حال، اگر یک سازمان به هیچ کدام از این نقشها نیازی نداشته باشد، میتواند نقشهای امنیتی موجود را تغییر دهد یا از ابتدا ایجاد کند.

مدیران همچنین میتوانند امتیازات مبتنی بر وظیفه را تعیین کنند که هر کاربر را قادر به انجام کارهایی مانند انتشار مقالات یا ارسال ایمیل میسازد.

امنیت مبتنی بر رکورد (record-based security)

امنیت مبتنی بر رکورد در مایکروسافت داینامیک 365 بر حق دسترسی به رکوردهای خاص تمرکز دارد.

سطح دسترسی هر نقش مواردی است که یک کاربر میتواند با یک موجودیت خاص انجام دهد. امتیازات کاربری به هشت نوع تقسیم میشوند:

ایجاد (Create): کاربر میتواند یک رکورد جدید اضافه کند.

خواندن (Read): کاربر قادر به مشاهده یک رکورد است.

نوشتن (Write): کاربر میتواند یک رکورد را ویرایش کند.

حذف (Delete): کاربر میتواند یک رکورد را حذف کند.

الحاق کردن (Append): کاربر قادر به اتصال یا مرتبط کردن اشخاص دیگر با یک سند والدین است.

الحاق کردن به (Append to): کاربر قادر به اتصال یا ارتباط سایر نهادها با یک رکورد است.

واگذار کردن (Assign): کاربر میتواند مالکیت یک رکورد را به کاربر دیگری بدهد.

به اشتراک گذاشتن (Share): کاربر میتواند دسترسی به یک رکورد را به کاربر دیگری بدهد.

هر یک از این امتیازات میتواند سطوح دسترسی مختلفی را واگذار کند و محدودیتهایی را که بر اساس مالکیت و موقعیت درون کسبوکار اعمال میشود محدود میکند.

به عنوان مثال، مدیر فروش ممکن است حق ویرایش مخاطبین را به تمام سازمان اعطا کند، اما امکان حذف یک موجودیت به کسی بدهد که آن را ایجاد کرده است نه همه افراد.

نکته مهم: مدیریت دسترسی در داینامیک CRM با ترکیب حق دسترسی و امتیاز کاربر صورت میپذیرد.

نکات امنیتی داینامیک 365

در ادامه به برخی نکات ضروری و بهترین راهکارها برای کمک به استفاده بیشتر از مدل امنیتی داینامیکز 365 و نگه داری اطلاعات کسبوکار اشاره شده است.

ترمیم نقشهای امنیتی

هنگامی که نقشهای امنیتی را تغییر میدهید یا بهروزرسانی میکنید، همیشه توصیه میشود که کپی از نقشهای موجود را داشته باشید و در ابتدا بر روی کپی تغییرات مدنظر را اعمال نمایید.

مالکیت تیم

با استفاده از تخصیص رکوردها به تیمها (به جای تخصیص دسترسیها روی رکوردهای مختلف از هر موجودیت به کاربران) مدیریت بهتری در ارائه دسترسی میتوان داشت.

نقش مدیران

تخصیص دسترسی جهت مدیران (مدیر سیستم) مانند دیگر نقشهای امنیتی تعریف خواهد شد. برای صرفه جویی در زمان، ایده خوبی است که از یک نقش مدیر سیستم کپی کرده و آن را با توجه به نیازهای قسمت دیگر تغییر دهید تا به این طریق از اعطا هرگونه امتیاز غیرضروری جلوگیری شود.

دسترسی حذف اطلاعات

هیچکس نمیخواهد اطلاعات مفیدی را به اشتباه حذف کند، اما ممکن است اتفاقات ناخواستهای رخ دهد، به ویژه هنگامی که تعداد زیادی از کاربران با سیستم سروکار دارند. برای جلوگیری از حذف ناگهانی دادهها میتوان امتیاز حذف را تنها به تعداد محدودی از کاربران ارشد اعطا کرد.

پیگیری تغییرات دادهها

هنگامی که اطلاعات ارزشمندی در سازمان است، میتوان هرگونه تغییر یا تغییراتی که در اطلاعات ایجاد میشود را ردیابی کرد.

در داینامیک 365، مدیران میتوانند تغییرات ایجاد شده در اطلاعات کسبوکار را ردیابی و ممیزی کنند، به طوری که برای حفظ امنیت دادهها و انطباق آنها، میتوان تمام فعالیتهای کاربر را تحت نظر داشت.

با مشاهده تاریخچه تغییرات در داینامیک 365، مدیران خواهند توانست موارد زیر را رصد کنند:

ایجاد و حذف عملیات، بهروزرسانیها، تغییرات در اطلاعات به اشتراکگذاری شده، تغییرات در نقشهای امنیتی، ردگیری تغییر در تمام سطوح سیستم، حذف گزارشات تغییرات، مدت زمانی که دادهها در دسترس هستند (در چه مدت و از چه منبع).

مدیریت session کاربر

session کاربر به طور خودکار پس از 24 ساعت در داینامیک 365 (نسخه آنلاین) به طور اتوماتیک از بین میرود، اما در عین حال میتوانید با کاهش این مدت زمان پیش فرض، در برابر هرگونه دسترسی غیر مجاز به سیستم خود محافظت کنید و کاربران را مجبور به ساخت مجدد پسوردشان بعد از یک دوره تعیین شده نمایید.

استانداردهای رعایت شده

داینامیک 365 توسط بهکارگیری استانداردهای زیر و رعایت مقررات به کاربران تضمین میدهد که از دادههای آنها به دقت محافظت خواهد شد.

1- قانون محفاظت از اطلاعات شخصی آرژانتین (PDPA)

2- فهرست خدمات گواهی شده مبتنی بر ابر استرالیا (CCSL)

3- معاهده امنیت ابری (CSA) به صورت ارزیابی درونی

4- الزامات دسترسی به اتحادیه اروپا EN 301 549 برای خرید عمومی محصولات و خدمات فناوری اطلاعات و ارتباطات

5- مقررات استانداردهای قراردادی استاندارد اتحادیه اروپا برای انتقال اطلاعات شخصی

6- محافظت از اطلاعات شخصی منتقل شده از اتحادیه اروپا به ایالات متحده (EU-U.S. Privacy Shield)

7- قانون حمایت از خانواده و حق شخصی افراد در آمریکا (FERPA)

8- استاندارد پردازش اطلاعات فدرال FIPS 140-2

9- استانداردهای مدیریت امنیت اطلاعات ISO 27001

10- حفظ حریم خصوصی ابر کد ISO 27018

11- استاندارد امنیت یکپارچه چندرسانه ای سنگاپور (MTCS)

12- بخش 508 قالب های دسترسی داوطلبانه محصول

13- استانداردهای خدمات سازمان (SOC 1) برای امنیت عملیاتی

14- استانداردهای خدمات سازمان (SOC 2) برای امنیت عملیاتی

15- دستورالعمل دسترسی به محتوای وب (WCAG 2.0)

بیشتر بخوانید: نرم افزار ارتباط CRM با واتساپ

آیا داینامیک 365 منطبق بر GDPR است؟

قانون حفظ حریم خصوصی جدیدی (GDPR) در اردیبهشت ماه 97 به اجرا در آمده است. این قانون که به قانون محافظت کلی دادهها (General Data Protection Regulation) شناخته میشود توسط پارلمان اروپا که قوانین حریم خصوصی دادهها را در سراسر اروپا هماهنگ میسازد تصویب شده است به طوری که از این پس تمام سازمانها در سراسر این منطقه موظف به رعایت قوانین حریم خصوصی خواهند بود.

GDPR مهمترین تغییرات در قانون حفظ حریم خصوصی اتحادیه اروپا در 20 سال گذشته است و قصد دارد مقررات مربوط به دادهها را با پیشرفتهای تکنولوژیکی که قوانین موجود از آن بیبهرهاند، تنظیم کند.

این قانون یک تعهد قانونی قابل توجه، در سراسر جهان اعمال خواهد کرد، بدین معنا که سازمان(هایی) که اطلاعات مربوط به شهروندان اتحادیه اروپا را اداره میکنند اگر بر خلاف دستورالعملهای آن عمل کنند شدیدا تحت پیگیری قرار خواهند گرفت.

IFD

در گذشته دسترسیها به نرم افزار CRM به شبکههای محلی شرکت یا VPN محدود میشد اما در حال حاضر با توجه به تغییرات به وجود آمده مانند انبارهای مستقر شده در نقاط جغرافیایی مختلف، دسترسی به اپلیکیشن موبایل و ... کاربران انتظار دارند که تنظیمات و سیاستهای امنیتی هم با توجه به این تغییرات لحاظ شود.

IFD مخفف عبارت Internet-Facing Deployment است و وظیفه آن مدیریت عملکرد برنامه در خارج از شبکه محلی خواهد بود. این اصطلاح معمولا به یک مشتری که از نسخه On-Premise استفاده میکند اطلاق میشود که از این طریق امکان تأیید فرمها را در زمان استفاده از آنها به او میدهد تا کاربران بتوانند از محیط بیرونی به برنامه دسترسی داشته باشند.

در دو سناریو استفاده از این تکنولوژی (IFD) پیشنهاد میگردد:

1- هنگامی که از محیط خارج از شبکه محلی شرکت یا با استفاده از VPN میخواهید به سیستم CRM دسترسی داشته باشید.

2- دسترسی برای کاربرانی که از اپلیکیشن موبایل داینامیک CRM استفاده میکنند. (این اتصال میبایست از طریق IFD برقرار شود)

نتیجهگیری:

تهدیدات سایبری و افرادی که مرتکب آن میشوند، در حال تحول هستند، از طرفی مدلهای امنیتی که کاربران را در برابر آنها محافظت میکند نیز روزبهروز تغییر میکنند. باید به این نکته مهم توجه داشت که امنیت یک مقصد نیست، بلکه فرآیندی دائمیست که همواره در حال تغییر است؛ هم کاربران و هم ارائهدهندگان سرویسها باید تلاش کنند تا یک قدم جلوتر از کسانی باشند که تلاش میکنند به طور غیرقانونی به اطلاعات شما دسترسی پیدا کنند.

خطای انسانی دلیل اصلی بسیاری از نقض حریم خصوصی و نقض اطلاعات است، بنابراین هم سرویسدهندگان و هم کاربران نهایی میبایست مسئولیت نگهداری اطلاعات و دادههای سازمان خود را بر عهده گیرند.

ترجمه و تدوین: محمد حمیدیان، عادل پورقنبر

منبع: مجموعه مقالات شرکت سامانههای مدیریت